Et team af forskere fra University of Buffalo, der ligger i den velkendte by New York, har formået at afsløre hvor let det kan være at hacke en 3D-printer i dag og dermed fremhæve faren for tyveri af intellektuel ejendom fra 3D-udskrivning. Uden tvivl har det i det mindste sådan, som jeg personligt synes, 3D-udskrivning potentialet til bogstaveligt talt at ændre verden, selvom der til dette, især med hensyn til sikkerhed, skal gøres meget mere arbejde.

Du er nødt til at tænke, at du i dag kun har brug for en 3D-model for at skabe et produkt, noget der kan tilskynde mange virksomheder til at opnå adgang til vores systemer for at få fat i disse filer og dermed være i stand til at drage fordel af alle de investeringer, som vores virksomhed har foretaget i forskning og udvikling. Noget, der virker meget kompliceret, er netop afsløret af forskergruppen ledet af professor Wenyao Xu PhD.

I erklæringer fra professoren Wenyao:

Mange virksomheder arbejder hårdt på 3D-udskrivning og forsøger at revolutionere forretningen, men der mangler stadig stor viden om sikkerhed relateret til disse maskiner, hvilket efterlader intellektuel ejendom helt sårbar.

Fra University of Buffalo advarer de os om den lille sikkerhed, der er implementeret i nuværende 3D-printere

Normalt har virksomheder en tendens til at beskytte denne type filer gennem kryptering, vandmærker eller blot gennem et alarmsystem, beskyttelse, der normalt kan brydes med magt, men ved den lejlighed har forskerholdet formået at vise, at ikke nødvendigt at bryde systemet for at stjæle information.

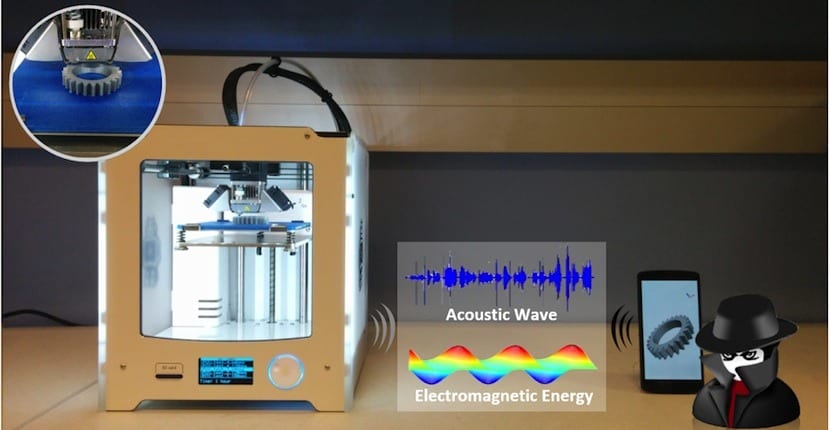

Arbejdet er udført ved at oprette en specifik app der ville blive henrettet af en smartphone. Denne app var ansvarlig for måling af akustik og elektromagnetiske bølger genereret af 3D-printeren under processen med at oprette en bestemt del. Når al denne proces er blevet registreret gennem reverse engineering, har det været muligt at kende dysens placering og endda se, hvad der udskrives fuldstændigt.

I øjeblikket er denne proces ikke perfekt, selv når du placerer din smartphone meget tæt på maskinen. Holdet har kun formået at reproducere et stykke med en nøjagtighed på 94%, som kan reduceres til 90%, hvis stykket er for komplekst. Da terminalen er adskilt fra maskinen, reduceres denne præcision også. Alligevel kunne en betroet medarbejder i ethvert firma let have adgang til udskrivningssystemet, som ville åbne dørene for industriel spionage.