Lo que hasta ahora se veía como un sencillo sistema de seguridad para controlar la presión de los neumáticos se ha convertido en el centro de un debate sobre vigilancia y datos personales. Una investigación europea liderada desde Madrid sostiene que estos sensores permiten, en la práctica, rastrear de forma silenciosa los movimientos de miles de vehículos sin que sus propietarios se enteren.

El trabajo, impulsado por el Instituto Madrileño de Estudios Avanzados IMDEA Networks junto a varios socios del continente, apunta a un riesgo que había pasado casi desapercibido: las señales inalámbricas del sistema de monitorización de presión de neumáticos (TPMS) se transmiten sin cifrado y con identificadores únicos. Esto abre la puerta a que cualquiera con un equipo relativamente sencillo pueda reconstruir itinerarios, horarios y rutinas de conducción.

Qué es el TPMS y por qué está en casi todos los coches

El Sistema de Monitorización de Presión de Neumáticos (TPMS) se ha convertido en un equipamiento habitual en el parque automovilístico. En la Unión Europea es obligatorio para los turismos nuevos desde 2014, tras una implantación gradual que comenzó en 2012 con los nuevos modelos, y en Estados Unidos se exige desde mediados de la década de 2000. Su objetivo oficial es claro: mejorar la seguridad vial, reducir reventones, detectar pinchazos a tiempo y optimizar consumo y emisiones.

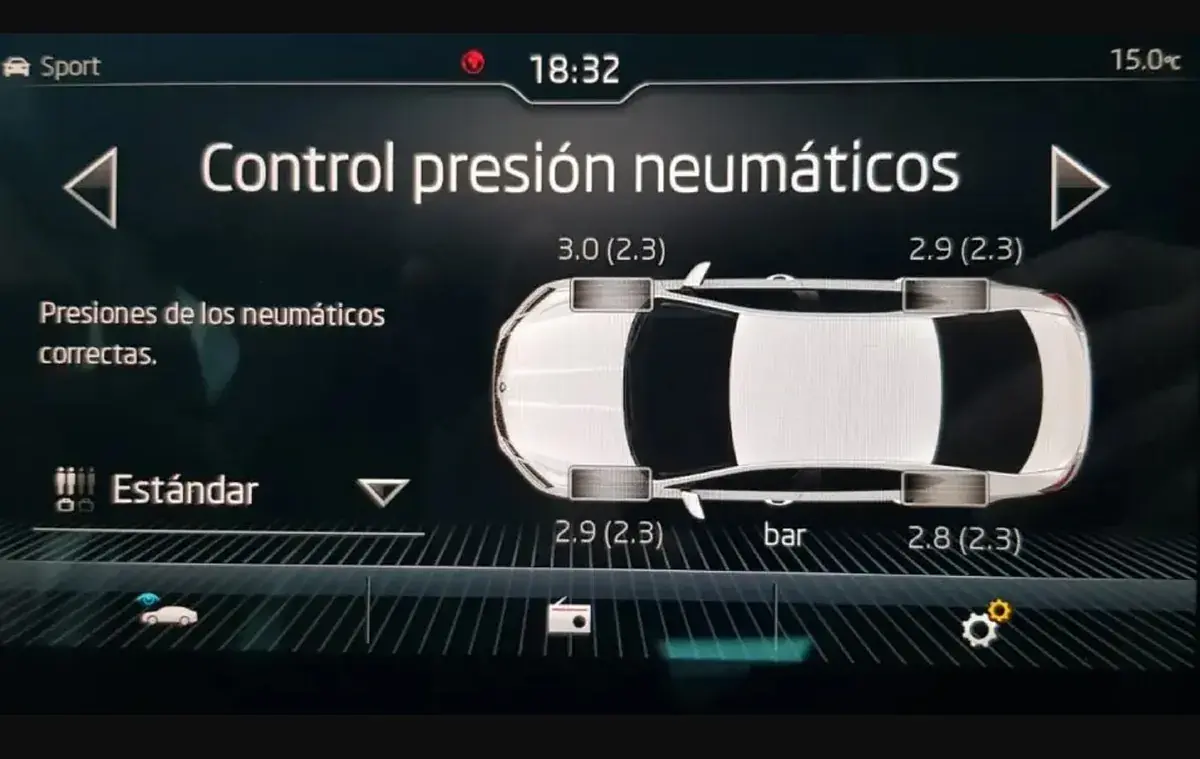

En los vehículos que montan TPMS directo, cada rueda lleva un pequeño sensor en el interior del neumático. Ese dispositivo mide la presión y, en muchos casos, también la temperatura, y envía periódicamente la información al ordenador de a bordo mediante una señal de radio. Cuando la presión cae por debajo de ciertos umbrales, el cuadro de instrumentos enciende un testigo de advertencia para que el conductor revise las ruedas.

Estos sistemas llevan ya casi dos décadas desplegados en el mercado sin grandes cambios en el diseño de sus comunicaciones inalámbricas. Cuando se diseñaron, la prioridad era asegurar que el aviso al conductor fuera fiable, no tanto proteger la información que viajaba por el aire. Esa falta de enfoque en la ciberseguridad del automóvil es precisamente lo que ahora señalan los investigadores.

Conviene distinguir, como hace el propio equipo de IMDEA, entre TPMS directos e indirectos. Los directos son los que montan sensores que emiten radiofrecuencia y, por tanto, pueden ser interceptados. Los indirectos calculan la presión a partir de otros sistemas como el ABS o el control de estabilidad y no generan señales identificables, por lo que no presentan este mismo problema de rastreo.

El hallazgo de IMDEA Networks: millones de señales y 20.000 vehículos

Para comprobar hasta qué punto el TPMS puede usarse como herramienta de vigilancia, los investigadores de IMDEA Networks llevaron a cabo un estudio de campo de diez semanas. Durante ese periodo, desplegaron una red de receptores de radio de bajo coste en puntos estratégicos: tramos de carretera, accesos y salidas, zonas de aparcamiento al aire libre y parkings.

Cada uno de esos receptores, según detalla el equipo, costaba en torno a 100 dólares (unos 90-100 euros) y podía funcionar con hardware tan asequible como una Raspberry Pi y un sencillo módulo de radio. Con esa infraestructura mínima, llegaron a recopilar más de seis millones de mensajes inalámbricos procedentes de alrededor de 20.000 vehículos distintos.

Los datos recogidos incluían tanto la información funcional del sistema —principalmente lecturas de presión de los neumáticos— como otro elemento mucho más sensible: un identificador único asociado a cada sensor. Al analizar esos códigos a lo largo del tiempo y en diferentes localizaciones, el equipo pudo reconstruir patrones de movimiento de coches concretos.

Domenico Giustiniano, profesor de investigación en IMDEA Networks y uno de los autores del trabajo, resume el alcance del problema: “Estas señales pueden usarse para seguir a los vehículos y conocer sus patrones de movimiento”. A partir de ahí, se pueden inferir rutinas diarias como horarios de llegada al trabajo, visitas recurrentes a determinadas zonas o hábitos de viaje de largo recorrido.

Los investigadores fueron un paso más allá y desarrollaron métodos para agrupar las señales de los cuatro neumáticos de un mismo vehículo. Este emparejamiento de ruedas permite afinar aún más la identificación, reducir errores y localizar con mayor precisión cuándo un coche llega, se marcha o repite trayectos en un entorno urbano o interurbano.

Por qué las señales del TPMS son ideales para el rastreo

Uno de los aspectos más delicados del problema es que el TPMS no necesita línea de visión, a diferencia de las cámaras de tráfico o de los lectores automáticos de matrículas. Las señales de radio que emiten los sensores viajan por el aire y pueden atravesar paredes, otros vehículos y elementos estructurales con relativa facilidad, lo que hace posible su recepción incluso cuando el coche no es visible.

En las pruebas realizadas, el equipo de IMDEA demostró que las emisiones del TPMS se captan desde distancias superiores a 50 metros, tanto con los vehículos en movimiento como cuando están aparcados en el interior de edificios. Es decir, un receptor colocado en una calle o en la entrada de un aparcamiento cubierto puede escuchar a los coches que pasan y a los que están estacionados dentro.

El elemento clave es que cada sensor de presión transmite un ID fijo y único. Ese identificador no cambia con el tiempo ni depende de la matrícula o del conductor; es, en la práctica, una “matrícula inalámbrica” que acompaña al vehículo a lo largo de toda su vida útil. Al no estar protegida mediante técnicas de cifrado o autenticación, puede ser capturada por cualquiera que tenga un receptor adecuado.

Además de la identificación, las tramas de datos incluyen las lecturas de presión. A priori puede parecer un dato irrelevante, pero combinado con otros elementos, permite inferir detalles como si el vehículo es ligero o pesado, si suele circular cargado o vacío, o distinguir entre un turismo y un camión en función de los rangos de presión y su comportamiento a lo largo del tiempo.

Todo ello convierte al TPMS en una herramienta de seguimiento con varias ventajas frente a los sistemas basados en imagen. No depende de la iluminación ni de la ubicación de las cámaras, no requiere procesado visual complejo y, sobre todo, es más barato y discreto. Una red de pequeños receptores repartidos por una ciudad podría registrar durante meses el paso de vehículos sin levantar sospechas.

De la seguridad vial a la ciberseguridad pendiente

Los investigadores insisten en que el objetivo original del TPMS es y sigue siendo reducir accidentes por neumáticos en mal estado. El problema no está en la función, sino en el diseño de las comunicaciones. “El TPMS se diseñó para la seguridad vial, no para la seguridad informática”, recuerda el investigador Yago Lizarribar, que participó en el estudio durante su etapa en IMDEA Networks.

En la actualidad, la mayor parte de la normativa de ciberseguridad aplicada al vehículo en Europa se centra en sistemas conectados más visibles: unidades telemáticas, actualizaciones de software, conectividad móvil, acceso remoto, etcétera. Sin embargo, los sensores considerados “de seguridad”, como los de presión de neumáticos, apenas aparecen mencionados de forma específica en los textos regulatorios.

Esa ausencia de requisitos concretos hace que muchos componentes sigan utilizando protocolos en texto claro, sin cifrado ni mecanismos de autenticación mínimos. El equipo de IMDEA resume el riesgo de forma tajante: mientras los sensores continúen transmitiendo identificadores fijos sin protección, seguirán siendo un objetivo fácil para la vigilancia pasiva por parte de terceros.

El avance constante hacia el vehículo conectado y, en algunos casos, automatizado, incrementa la superficie de exposición. Alessio Scalingi, antiguo doctorando en IMDEA y actualmente profesor en la Universidad Carlos III de Madrid, subraya que datos que parecen inocuos pueden convertirse en potentes identificadores cuando se recopilan a gran escala. No se trata solo de un coche concreto, sino de mapear flujos completos de movilidad en barrios, polígonos industriales o ejes interurbanos.

En este contexto, el TPMS ilustra un problema más amplio: muchos sensores del vehículo nacieron en un entorno analógico, con poca conectividad, y se han ido incorporando a plataformas cada vez más digitales sin una revisión profunda de su seguridad. El resultado es un mosaico de tecnologías donde conviven módulos muy protegidos con otros que siguen comunicándose como hace veinte años.

Riesgos adicionales y posibles usos maliciosos

Más allá del rastreo sistemático de itinerarios, la investigación apunta a otros posibles usos poco deseables de estas señales. El hecho de que el TPMS transmita información en abierto hace técnicamente viable, por ejemplo, inyectar mensajes falsos que simulen un pinchazo o una caída brusca de presión. Esto podría forzar una parada imprevista del conductor en un lugar determinado.

Aunque estas situaciones no formaban el núcleo del estudio de IMDEA, sí se mencionan como escenarios teóricos de ataque que ilustran lo expuestos que están algunos sistemas electrónicos del coche. Un atacante con conocimientos suficientes podría provocar alertas de presión inexistentes en un punto concreto de una carretera, con las implicaciones de seguridad y orden público que ello podría acarrear.

También preocupa que, en el caso de flotas de transporte o vehículos de reparto, la combinación de identificadores de TPMS y patrones de carga permita deducir cuándo un camión suele ir cargado, qué rutas sigue o en qué momentos resulta más vulnerable. Para empresas y administraciones, esto abre un debate sobre protección de la información logística y de infraestructuras críticas.

Los expertos recuerdan que el problema no es exclusivo de un país. Dado que la obligatoriedad del TPMS afecta a gran parte de Europa y a otros mercados desarrollados, la potencial superficie de rastreo abarca un volumen muy amplio de vehículos. Desde España hasta otros Estados miembros, millones de turismos, furgonetas y camiones circulan hoy con sensores de presión que comparten una arquitectura muy similar.

Sobre la mesa aparece, por tanto, una cuestión de escala: lo que técnicamente puede hacer un aficionado con un receptor barato, también podría realizarlo un actor con más recursos y capacidad para desplegar una red extensa de captadores. De ahí que el equipo insista en que se trata de un problema de diseño de sistema, no de casos aislados.

Qué se propone para proteger la privacidad de los conductores

Ante este panorama, el grupo de IMDEA Networks plantea varias líneas de actuación. La primera, casi de sentido común en el ámbito de las comunicaciones, es incorporar cifrado y autenticación digital a las emisiones del TPMS. Cifrar el contenido impediría que un tercero pueda interpretar los datos de presión e identificar el vehículo, mientras que mecanismos de autenticación dificultarían la inyección de mensajes falsos.

Otra vía que se baraja es evitar el uso de identificadores estáticos. En lugar de un ID fijo asociado de por vida al sensor, se podrían utilizar identificadores rotativos o seudónimos cambiantes, de forma similar a lo que se hace en algunas aplicaciones móviles y en protocolos de privacidad para comunicaciones inalámbricas. Así, incluso si alguien capturase una señal, le costaría mucho más seguir el rastro del mismo coche a lo largo del tiempo.

El equipo también anima a los fabricantes a revisar las arquitecturas existentes y plantearse, cuando sea viable, el uso de sistemas indirectos o de diseños híbridos que reduzcan la dependencia de la radiofrecuencia identificable. En cualquier caso, los investigadores son conscientes de que estos cambios no pueden hacerse de un día para otro, ya que afectan a componentes homologados y a cadenas de suministro globales.

En paralelo, se reclama a los reguladores europeos y nacionales que incluyan explícitamente sistemas como el TPMS en la normativa de ciberseguridad de vehículos. La idea es que los requisitos no se limiten a las unidades más visibles, como la conectividad a Internet del coche, sino que alcancen también a los sensores que, sin estar conectados a la red móvil, emiten información por radio.

Desde el punto de vista del usuario final, por ahora hay poco margen de maniobra. Los conductores no pueden desconectar legalmente el TPMS, ya que forma parte de los equipos obligatorios por seguridad vial, ni tienen forma sencilla de saber qué tipo de sistema monta su coche o cómo se transmite la información. Por eso, los expertos coinciden en que la solución pasa por actuar en la industria y en la regulación, más que trasladar la responsabilidad al usuario.

La investigación de IMDEA Networks ha puesto de relieve que un componente pensado para avisar de un pinchazo puede convertirse, sin grandes complicaciones técnicas, en una fuente continua de datos sobre la localización y los hábitos de conducción. Mientras no se introduzcan medidas de protección en el diseño y en las normas europeas, los sensores de presión seguirán siendo un ejemplo claro de cómo la tecnología del automóvil, por muy cotidiana que parezca, puede influir de lleno en la privacidad de quienes se ponen al volante.