Wenn Sie zu den Personen gehören, die die Stärke eines WiFi-Netzwerks überprüfen oder viel freundlicher ein drahtloses Audit durchführen möchten, werden Sie zweifellos gerne wissen, ob es ein solches gibt WinX oder seine tragbare Version mit dem Namen getauft Tragbares WiNX, zwei kleine Motherboards mit einer Firmware, die speziell für den Angriff oder die Verteidigung eines WiFi-Netzwerks entwickelt wurde.

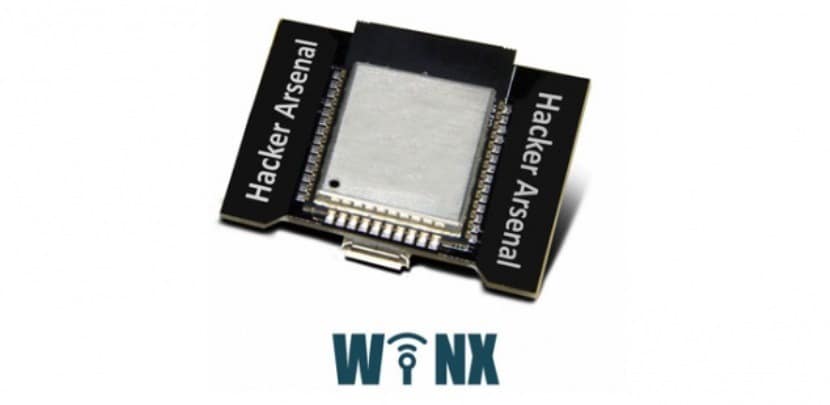

Wie Sie in dem Bild sehen können, das sich ganz oben in demselben Eintrag befindet und der WiNX-Karte entspricht, handelt es sich um zwei verschiedene Projekte, die jedoch eine völlig identische Funktionalität aufweisen, dh das einzige, was sich wirklich von einem zu einem unterscheidet der Andere ist Mit der tragbaren Version können Sie eine AA-Batterie anschließen um das Gerät mit Strom zu versorgen, obwohl beide Karten über ein USB-Kabel von einer Powerbank aus mit Strom versorgt werden können.

Hacken Sie dank WiNX schnell und einfach jede Art von WiFi-Netzwerk

An dieser Stelle werden wir weiter über die verschiedenen sprechen Firmware dass wir auf unserem Board installieren können. Standardmäßig kommen WiNX-Karten bei Ihnen zu Hause an, die mit einem System ausgestattet sind, das nur in der Lage ist Scannen Sie WiFi 802.11 b / g / n-Netzwerke. Diese Software kann bestimmte Daten in einem Netzwerk wie SSID, BSSID, Kanal, Kanalbreite, RSSI und sogar die Art der verwendeten Verschlüsselung erkennen.

Als Option haben wir eine zweite Firmware Hier dürfen wir WiNX als Rogue Access Point konfigurieren. Dank dieser Funktion können wir einen AP für jeden Benutzer generieren, der eine Verbindung herstellen kann, damit wir alle Daten, einschließlich der Benutzerdaten und des Kennworts, von verschiedenen Websites erfassen können.

Como dritte Option Wir haben eine Firmware, die in der Lage ist, den gesamten in einem WiFi-Netzwerk vorhandenen Datenverkehr zu erfassen, sodass wir ihn später mithilfe einer bestimmten Software wie Wireshark oder Airodump-g auf einem zweiten Computer auf alle Arten untersuchen können Detail.

Markieren Sie abschließend a vierte Möglichkeit Dies würde es uns ermöglichen, ein vollständig angepasstes Captive-Portal auf diesem Gerät zu erstellen. Die einzige Einschränkung dieser Funktionalität besteht darin, dass wir nur eine maximale Speichergröße von 150 KB haben.