Un equipo de investigadores de la Universidad de Buffalo, localizada en la conocida ciudad de Nueva York, ha conseguido poner de manifiesto lo fácil que puede ser hakear hoy día una impresora 3D poniendo así de manifiesto el peligro del robo de la propiedad intelectual desde la impresión 3D. Sin lugar a dudas, al menos así lo pienso personalmente, la impresión 3D tiene el potencial de cambiar literalmente el mundo aunque para esto, sobre todo en materia de seguridad, se debe trabajar mucho más.

Hay que pensar que hoy día tan sólo se necesita un modelo 3D para crear un producto, algo que puede incentivar a muchísimas compañías a conseguir acceso a nuestros sistemas para hacerse con estos archivos y así poder beneficiarse de toda la inversión que nuestra empresa haya realizado en investigación y desarrollo. Algo que parece muy complicado, acaba de ser puesto de manifiesto por el equipo de investigadores dirigido por el profesor Wenyao Xu PhD.

En declaraciones del profesor Wenyao:

Muchas compañías están trabajando duro en la impresión 3D tratando de revolucionar los negocios, pero aun hay un gran desconocimiento en cuanto a la seguridad, relacionado con estas máquinas, y deja a la propiedad intelectual completamente vulnerable.

Desde la Universidad de Buffalo nos advierten de la poca seguridad implementada en las impresoras 3D actuales

Normalmente las compañías suelen proteger esta clase de archivos mediante encriptación, marcas de agua o simplemente mediante un sistema de alarma, protección que normalmente se suele poder romper usando la fuerza pero, en esa ocasión, el equipo de investigadores ha conseguido demostrar que no es necesario romper el sistema para poder robar la información.

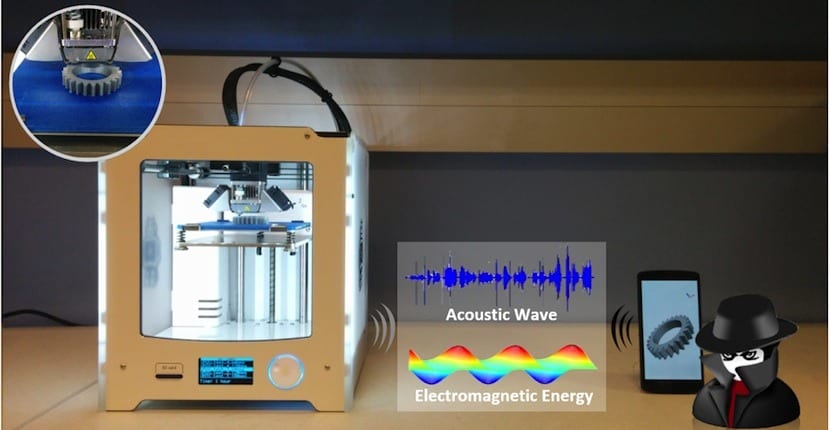

El trabajo se ha realizado creando una app específica que sería ejecutada por un smartphone. Esta app se encargaba de medir la acústica y las ondas electromagnéticas generadas por la impresora 3D durante el proceso de creación de una pieza en concreto. Una vez grabado todo este proceso, mediante ingeniería inversa, se ha conseguido conocer la localización de la boquilla e incluso ver qué se está imprimiendo por completo.

De momento este proceso no es perfecto, incluso situando el smartphone muy cerca de la máquina. El equipo tan sólo ha conseguido reproducir una pieza con una precisión del 94%, misma que ser reduce hasta el 90% en caso de que la pieza sea demasiado compleja. A medida que el terminal se separa de la máquina, esta precisión también ser reduce. Aun así, un empleado de confianza de cualquier empresa, podría fácilmente tener acceso al sistema de impresión lo que abriría las puertas al espionaje industrial.