Si estás empezando a trabajar con Raspberry Pi Pico o Pico 2 y quieres exprimir la concurrencia, tarde o temprano te toparás con los mutex de lectura y escritura. Y, de paso, seguramente también te preocupará cómo proteger tu firmware, evitar que te lo extraigan con herramientas tipo picotool y controlar qué binarios se ejecutan en tu hardware. Todo esto parece un lío al principio, pero con una buena base te quedará mucho más claro.

En este artículo vamos a unir dos mundos que, en la práctica, van de la mano: por un lado, la sincronización concurrente mediante mutex y RWMutex (lectura/escritura) inspirada en los conceptos típicos de lenguajes como Go, y por otro, la parte más de “oficio”: cómo asegurar tu código en Raspberry Pi Pico, cifrando UF2, usando claves en memoria OTP y deshabilitando accesos no deseados con picotool. La idea es que termines con una visión global y práctica, sin tanta teoría suelta.

Conceptos básicos de concurrencia y mutex en el contexto de Raspberry Pi Pico

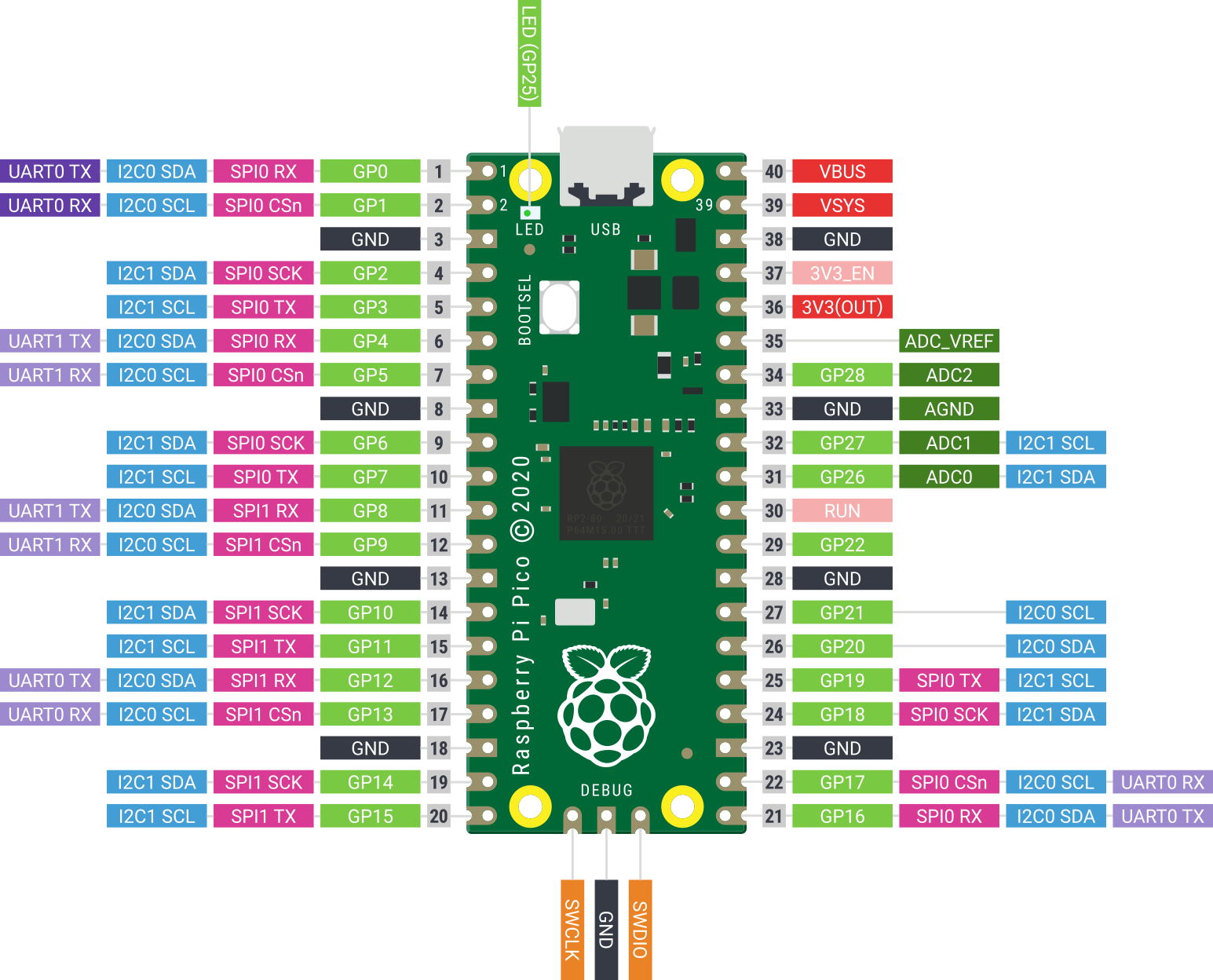

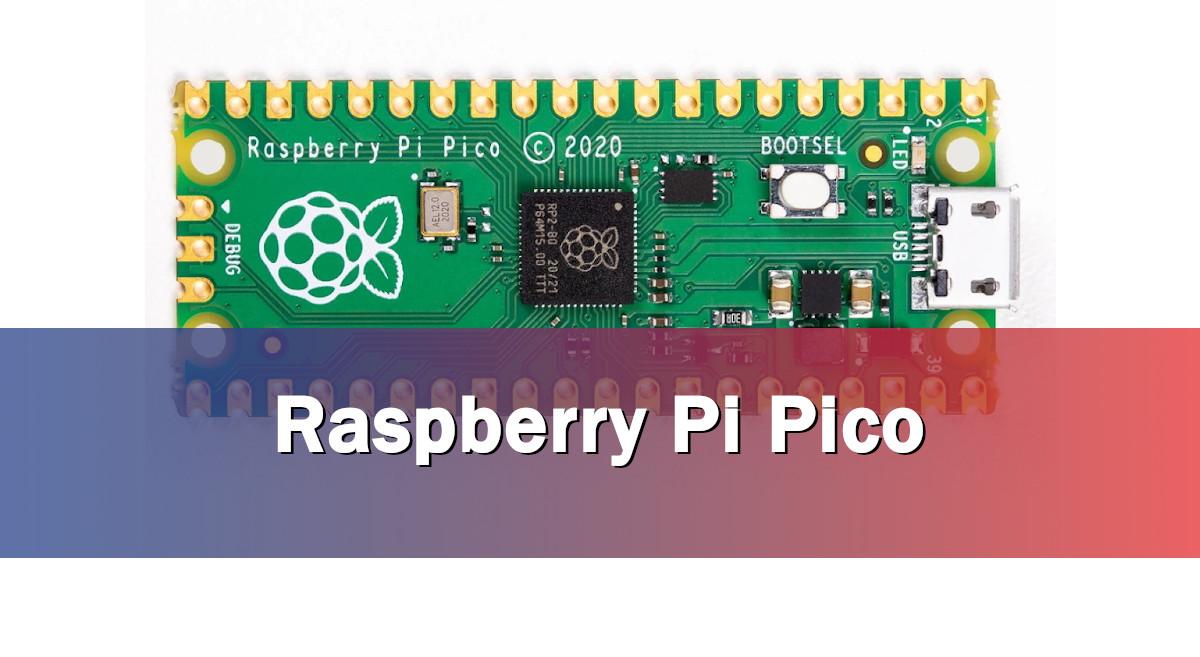

Cuando hablamos de concurrencia en sistemas empotrados como Raspberry Pi Pico, realmente nos referimos a varios flujos de ejecución que comparten recursos: variables globales, periféricos, buffers de comunicación, etc. Aunque la Pico no tenga “hilos” al estilo de un PC, sí dispones de múltiples cores (en la RP2040) y de mecanismos como interrupciones y bucles cooperativos que se pisan entre sí si no los controlas bien.

Un mutex (mutual exclusion) es una estructura de sincronización pensada para garantizar que solo una tarea (o core, o rutina) accede a un recurso crítico al mismo tiempo. Si dos trozos de código intentan escribir sobre la misma sección de memoria sin coordinarse, aparecerán las temidas condiciones de carrera: resultados impredecibles, datos corruptos y fallos intermitentes difíciles de depurar.

En muchos lenguajes modernos, como Go, la librería estándar incluye sync.Mutex y sync.RWMutex precisamente para lidiar con esto. Aunque en Raspberry Pi Pico programes normalmente en C/C++ o MicroPython, los conceptos son los mismos: bloqueas antes de tocar el recurso, lo liberas cuando terminas y te aseguras de que nadie más entra mientras tú estás dentro de la sección crítica.

La RP2040, corazón de la Raspberry Pi Pico, ofrece primitivas hardware que permiten diseñar bloqueos de tipo lectura/escritura, donde varios lectores pueden acceder simultáneamente a un recurso, pero solo un escritor puede modificarlo, y siempre en exclusiva. Este patrón es muy útil cuando la mayoría de accesos son de lectura y apenas hay escrituras.

Mutex de lectura/escritura: idea general y paralelismo con Go

En entornos de alto nivel como Go, un RWMutex (Read-Write Mutex) es una evolución del mutex clásico. En lugar de permitir solo bloqueo exclusivo, distingue entre accesos de lectura y de escritura. La gracia está en que varios lectores pueden entrar a la vez, siempre que ningún escritor esté activo, y el escritor solo entra cuando nadie está leyendo ni escribiendo.

La interfaz habitual de un RWMutex se construye con métodos tipo RLock, RUnlock, Lock y Unlock. RLock bloquea en modo lectura; Lock, en modo escritura. En Raspberry Pi Pico, aunque no tengas literalmente esos nombres de función, puedes implementar la misma lógica con variables de conteo de lectores, un flag de escritor activo y, en C/C++, primitivas atómicas o exclusiones críticas alrededor de esos contadores.

Este patrón es muy útil en escenarios típicos de microcontrolador: por ejemplo, una tabla de configuración que apenas se modifica pero se consulta constantemente desde varias interrupciones o tareas. Usar solo un mutex exclusivo obligaría a que las lecturas esperaran más de lo necesario. Con un mutex de lectura/escritura bien diseñado, las lecturas concurrentes no se bloquean entre sí.

Conviene tener en mente la filosofía que se enseña al trabajar el paralelismo en Go: sincroniza solo cuando hace falta, evita secciones críticas demasiado largas y diseña tus estructuras de datos pensando en el acceso concurrente desde el principio, no como un añadido posterior. Este enfoque es directamente aplicable al desarrollo sobre Raspberry Pi Pico.

Implementación práctica de un mutex de lectura/escritura en Raspberry Pi Pico

Para implementar un mutex de lectura/escritura en Raspberry Pi Pico, necesitas combinar conceptos de estructuras de datos, punteros y concurrencia. Una estructura típica podría contener un contador de lectores, un indicador de escritor y, opcionalmente, una cola o mecanismo de prioridad para evitar que los escritores se queden “hambrientos” mientras hay lectores continuos.

A nivel de diseño, lo normal es tener una estructura (struct) con campos para la cuenta de lectores y un mutex interno que proteja dichos campos. Al estilo de los capítulos dedicados a tipos estructurados y métodos en Go, puedes definir funciones que operen sobre esa estructura como “métodos”: por ejemplo, una función que reciba un puntero a tu RWMutex casero y realice el bloqueo o desbloqueo según corresponda.

En C/C++ para Pico, trabajas de forma muy parecida a la gestión de apuntadores (punteros) y paso por referencia que se explica en textos de programación general: pasas la dirección de la estructura de mutex a las funciones de bloqueo y desbloqueo para que puedan modificar sus campos internos (contador de lectores, flags, etc.). Es esencial comprender la diferencia entre valor y referencia para no acabar duplicando el estado del mutex sin querer.

También debes tener en cuenta el control de flujo y el manejo de errores. Si tu función de bloqueo puede fallar (por ejemplo, por timeout o por detección de un estado inconsistente), necesitas devolver un código de error y tratarlo de forma adecuada, muy en la línea de la filosofía de gestión de errores basada en valores de retorno y tipos error que se utiliza en Go.

Finalmente, no olvides probarlo a fondo. Con un enfoque similar al de las pruebas automatizadas en lenguajes de alto nivel, puedes montar pequeños tests que simulen múltiples lectores y escritores, midan tiempos de acceso y detecten posibles deadlocks o condiciones de carrera antes de desplegar el código en tu producto final.

Sincronización avanzada: condiciones de carrera, atomic y canales

Cuando te metes de lleno en la concurrencia, los problemas de carrera y sincronización fina aparecen enseguida. En Raspberry Pi Pico, igual que en cualquier entorno concurrente, dos accesos no coordinados a memoria compartida pueden producir resultados inconsistentes, especialmente si el acceso no es atómico o implica varias operaciones (leer, modificar, escribir).

En el mundo de Go se hace mucho hincapié en detectar estas situaciones con herramientas de análisis de carrera y en usar combinaciones de Mutex, RWMutex y operaciones atómicas cuando lo que quieres proteger es un simple contador o un flag. En la RP2040, puedes apoyarte en instrucciones atómicas y en la desactivación puntual de interrupciones para asegurar que una variable se actualiza de forma segura.

Otra lección interesante de las gorrutinas y canales es preferir, cuando tiene sentido, la comunicación por paso de mensajes frente a compartir memoria. Aunque en Pico no tengas canales como los de Go tal cual, sí puedes imitar el concepto con colas, buffers circulares y protocolos ligeros entre interrupciones y lazo principal, reduciendo la necesidad de usar mutex complicados.

La clave está en decidir bien: ¿cuándo usar un mutex de lectura/escritura, cuándo un mutex simple y cuándo operaciones atómicas? Para recursos pesados y estructuras de datos complejas, un RWMutex es una buena opción. Para variables sencillas que cambian poco, lo atómico suele ser suficiente. Y si puedes aislar la lógica en colas y mensajes, muchas veces te ahorras buena parte de la sincronización explícita.

Todo esto encaja con la filosofía general de los capítulos dedicados a paralelismo y concurrencia: diseña pensando en la escalabilidad y en el hardware subyacente, especialmente si trabajas con procesadores multinúcleo o microcontroladores con varias unidades de ejecución como la RP2040.

Protección del firmware en Raspberry Pi Pico con picotool y OTP

Además de la parte “teórica” de concurrencia, muchos proyectos reales en Raspberry Pi Pico exigen proteger el firmware y los datos internos frente a copias o ingeniería inversa. En particular, puede que necesites garantizar varias cosas: que tu archivo UF2 cifrado solo funcione en dispositivos autorizados, que herramientas como picotool no puedan extraer el binario ni leer información sensible y que el dispositivo solo ejecute firmware validado.

El punto de partida suele ser el uso de memoria OTP (One-Time Programmable) de la RP2040 y de elementos seguros RISC-V. En esa zona puedes grabar claves criptográficas y flags de configuración que, una vez escritos, no se pueden modificar (o solo parcialmente, según el diseño). Mediante picotool, es posible escribir estas claves OTP que más tarde se utilizarán para validar y descifrar tu firmware.

El flujo típico de trabajo pasaría por algo así: primero, configuras las claves y flags de seguridad en OTP mediante picotool; después, generas tus archivos UF2 ya cifrados con esas claves; por último, arrastras y sueltas el UF2 en modo boot USB como de costumbre o automatizas el proceso con scripts que llamen a picotool en lote.

Uno de los requisitos habituales es impedir que picotool u otras utilidades puedan leer o extraer el firmware una vez que el dispositivo está configurado. Para ello se establecen ciertos bits en la OTP que deshabilitan lecturas de memoria flash o limitan el acceso a información de depuración. Así reduces la superficie de ataque y dificultas mucho que alguien copie tu código.

También puedes plantearte un flujo en dos etapas: cargar primero un UF2 de “configuración” que escriba los valores definitivos en OTP (claves, flags, etc.) y posteriormente grabar el UF2 principal ya protegido. En cualquier caso, conviene documentar y versionar muy bien estos pasos, porque una vez quemadas ciertas opciones de OTP no hay vuelta atrás.

Evitar la ejecución de UF2 no autorizados y controlar las actualizaciones

Otro requisito frecuente cuando se protege código en Raspberry Pi Pico es impedir que se ejecuten UF2 no autorizados sobre el mismo hardware. No solo quieres evitar que “roben” tu firmware, también quieres que nadie cargue binarios modificados o maliciosos que aprovechen tu placa.

La solución pasa por combinar cifrado con AES y verificación de integridad. Tu firmware se distribuye como UF2 cifrado y firmado con tus claves. En el arranque, el bootloader (sea el original modificado o uno personalizado) comprueba la firma y descifra el contenido solo si las claves en OTP coinciden. Si la verificación falla, el código no se ejecuta.

Al mismo tiempo, necesitas seguir pudiendo actualizar el firmware sin que el usuario tenga que hacer malabares. Lo habitual es mantener la capacidad de entrar en modo boot USB por software para flashear nuevas versiones, siempre que estas estén igualmente cifradas y firmadas. Desde el punto de vista del usuario final, sigue siendo tan sencillo como arrastrar y soltar, pero internamente el dispositivo rechaza cualquier archivo que no cumpla las condiciones.

En este escenario es muy recomendable automatizar el proceso de generación y carga. Puedes crear scripts o archivos por lotes que llamen a picotool con la secuencia exacta de comandos: escritura de claves en OTP (para dispositivos “vírgenes”), ajuste de flags de seguridad y flasheo del UF2 cifrado. Si trabajas con lotes de placas, incluso puedes conectar varias a la vez y procesarlas en cadena, siempre con cuidado de identificar correctamente cada dispositivo.

La combinación de bloqueo de lectura, verificación de firma y cifrado hace que cargar un UF2 plano y sin protección resulte imposible en la práctica, porque el bootloader lo rechazará o, directamente, no será capaz de descifrarlo. Con eso cubres tanto la protección de tu propiedad intelectual como la seguridad básica del sistema.

Relación entre organización de código, tipos de datos y seguridad

Todo este entramado de concurrencia, mutex de lectura/escritura y seguridad del firmware encaja mejor cuando tu organización del código y tus tipos de datos están bien pensados desde el principio. En la práctica, se trata de aplicar buenas prácticas similares a las que se enseñan en libros de Go u otros lenguajes modernos, pero trasladadas al entorno embebido.

Separar el código en módulos o paquetes, con interfaces claras para la capa de sincronización, la de acceso a datos y la de cifrado/validación, facilita muchísimo el mantenimiento. Por ejemplo, puedes encapsular toda la lógica relacionada con tu RWMutex casero en un módulo, de manera que el resto del programa simplemente llame a funciones del estilo “leer_config” o “actualizar_config” sin preocuparse de los detalles de bloqueo.

El uso de tipos estructurados (struct), tipos definidos y pseudoenumeraciones te ayuda a expresar en el propio código quién puede hacer qué y en qué estado se encuentra el sistema. Flags de seguridad, estados del bootloader, roles de lector/escritor… todo eso se puede modelar con tipos claros, evitando recurrir a enteros mágicos o cadenas sueltas que más tarde no hay por dónde coger.

En cuanto a los errores, es buena idea adoptar un estilo explícito: cada función que realice una operación sensible (bloquear un recurso, actualizar una clave, escribir en OTP, flashear firmware) debería devolver un estado o código de error que se compruebe siempre. Nada de ignorar retornos “porque total casi nunca falla”. En sistemas embebidos, ese “casi nunca” es lo que acaba saliendo en producción.

Por último, conviene contar con una batería de pruebas automatizadas y, si se puede, de rendimiento. Aunque en un microcontrolador el entorno de pruebas sea más limitado, se pueden crear casos que verifiquen que el mutex de lectura/escritura no se queda bloqueado bajo carga, que los tiempos de acceso son razonables y que las operaciones de cifrado y verificación no se disparan en consumo de CPU o memoria.

Con todo este conjunto de piezas —concurrencia bien diseñada, mutex de lectura/escritura para recursos compartidos, cifrado de UF2, claves en OTP y bloqueo de lecturas con picotool— se consigue que Raspberry Pi Pico y Pico 2 sean una plataforma mucho más robusta tanto a nivel de rendimiento como de seguridad. Esta combinación permite construir productos comerciales donde el firmware está protegido, el hardware solo ejecuta lo que debe y, al mismo tiempo, el sistema aprovecha al máximo la capacidad de procesar tareas en paralelo sin caer en condiciones de carrera ni bloqueos indeseados.